Quantencomputer entwickeln sich fortlaufend – und mit ihnen entsteht ein neues Bedrohungsszenario für einen der Grundpfeiler digitaler Sicherheit: Kryptografie. Verfahren, auf denen heute Vertraulichkeit, Integrität und Authentizität beruhen, könnten in naher Zukunft angreifbar werden. Besonders relevant ist das Szenario „Harvest Now, Decrypt Later“ (HNDL): Dabei werden verschlüsselte Daten bereits heute abgefangen – in der Erwartung, dass sie in einigen Jahren mit Quantenressourcen entschlüsselt werden können.

Diese Bedrohung entfaltet ihre Wirkung zeitverzögert, doch das Risiko ist bereits real. Unternehmen, die heute Daten speichern oder übertragen, müssen damit rechnen, dass diese Informationen ab etwa 2030 bis 2035 entschlüsselt werden könnten. Wer langfristig denkt, sollte seine Sicherheitsarchitektur deshalb schon jetzt auf dieses Zeitfenster vorbereiten.

Neue Bedrohungsszenarien

Rund um das HNDL-Prinzip sehen wir bereits heute konkrete Aktivitäten:

- Verkauf verschlüsselter Daten an Dritte: Staaten, Konzerne oder APT-Gruppen kaufen Datenpakete mit potenziell langfristigem Nutzwert – etwa für Forschung, Finanzmärkte oder geistiges Eigentum

- „Data Futures“ als Geschäftsmodell: Im Darknet entstehen Märkte, in denen Daten wie digitale Investments gehandelt werden – unter dem Versprechen, sie „ab 2032 entschlüsselbar“ zu machen

- Ransomware mit Spätwirkung: Anstelle klassischer Erpressung wird mit künftiger Offenlegung sensibler Daten gedroht – eine neue Form der langfristigen Druckausübung

Diese Szenarien zeigen: Die eigentliche Entschlüsselung durch Quantenressourcen mag noch Jahre entfernt sein – die Bedrohung materialisiert sich bereits heute.

Zunehmende Risiken durch Quantenangriffe

Neben den heute schon aktiven HNDL-Bedrohungen rücken weitere Risiken in den Vordergrund:

- Asymmetrische Verschlüsselung wird angreifbar – zentrale Verfahren wie TLS, VPN, PKI und SSH könnten kompromittiert werden

- Digitale Signaturen lassen sich fälschen – mit weitreichenden Folgen für Verträge, Softwareupdates und behördliche Kommunikation

- Digitale Identitäten geraten unter Druck – gefälschte Authentifizierung ermöglicht unbefugten Zugriff

- Hybride Übergangslösungen können neue Schwachstellen schaffen – die Migrationsphase wird selbst zum Risiko

- Etablierte Lieferketten werden angreifbar - wenn Partner noch nicht auf PQSC vorbereitet sind

- Migration ist aufwendig und teuer – ohne klare Planung drohen Verzögerungen und Störungen im Betrieb

Wer hat überhaupt Zugriff auf Quantenressourcen – und wann?

Verschiedene Akteure werden in den nächsten Jahren direkten oder indirekten Zugang zu Quantenkapazitäten erlangen – etwa über staatliche Förderprogramme, Forschungskooperationen oder kommerzielle Anbieter.

- Staatlich unterstützte Gruppen (APT): Hochkompetente Akteure mit strategischer Ausrichtung. Sie zählen zu den ersten, die gezielt auf HNDL setzen – insbesondere bei Gesundheits- und Regierungsdaten.

→ Zugriff: sehr wahrscheinlich – heute schon aktiv - Cybercrime-Gruppen:

Entwickeln Modelle, um Daten langfristig zu speichern und später zu entschlüsseln – z. B. per „Quantum-as-a-Service“.

→ Zugriff: wahrscheinlich - Kommerzialisierung von Quantenressourcen als Voraussetzung - Wirtschaftsspione:

Besonders aktiv in sensiblen Branchen wie Pharma oder Finanzen, oft mit gezielten Zugriffsmöglichkeiten über Partnerschaften.

→ Zugriff: selektiv möglich - grosse Bedrohung - Hacktivisten: Technisch wenig ausgereift, zielen eher auf öffentliche Leaks und Imageschäden ab.

→ Zugriff: unwahrscheinlich – geringere Bedrohung - Insider: Kein direkter Quantenzugang, aber potenzieller Datenabfluss an Dritte mit späterer Entschlüsselungsabsicht.

→ Zugriff: indirekt – bereits heute relevant

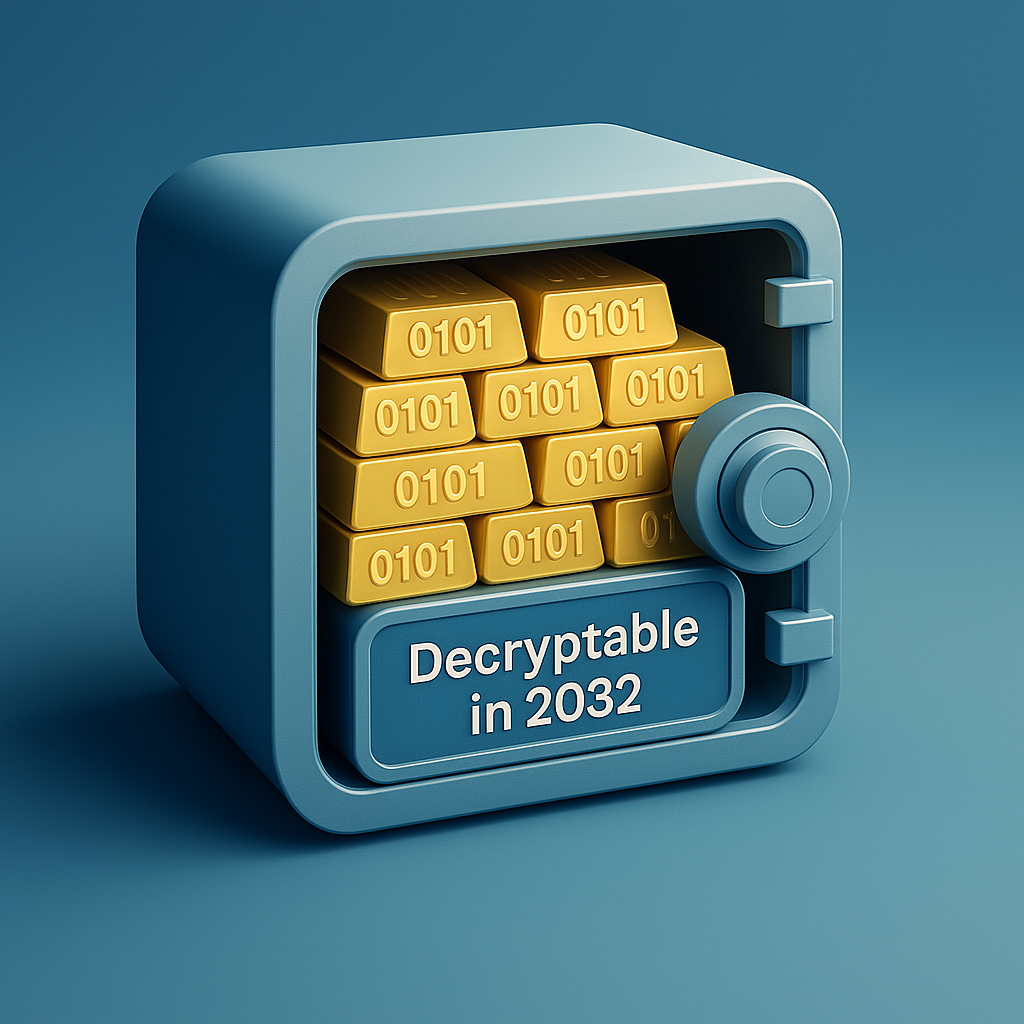

So können sich Unternehmen vorbereiten

Die Migration zu quantensicheren Verfahren ist kein IT-Projekt mit klarer Deadline, sondern ein langfristiger Umbau der Sicherheitsarchitektur. Unternehmen sollten frühzeitig Strukturen schaffen, um sich wirksam auf die kommenden Herausforderungen einzustellen. Dazu gehören:

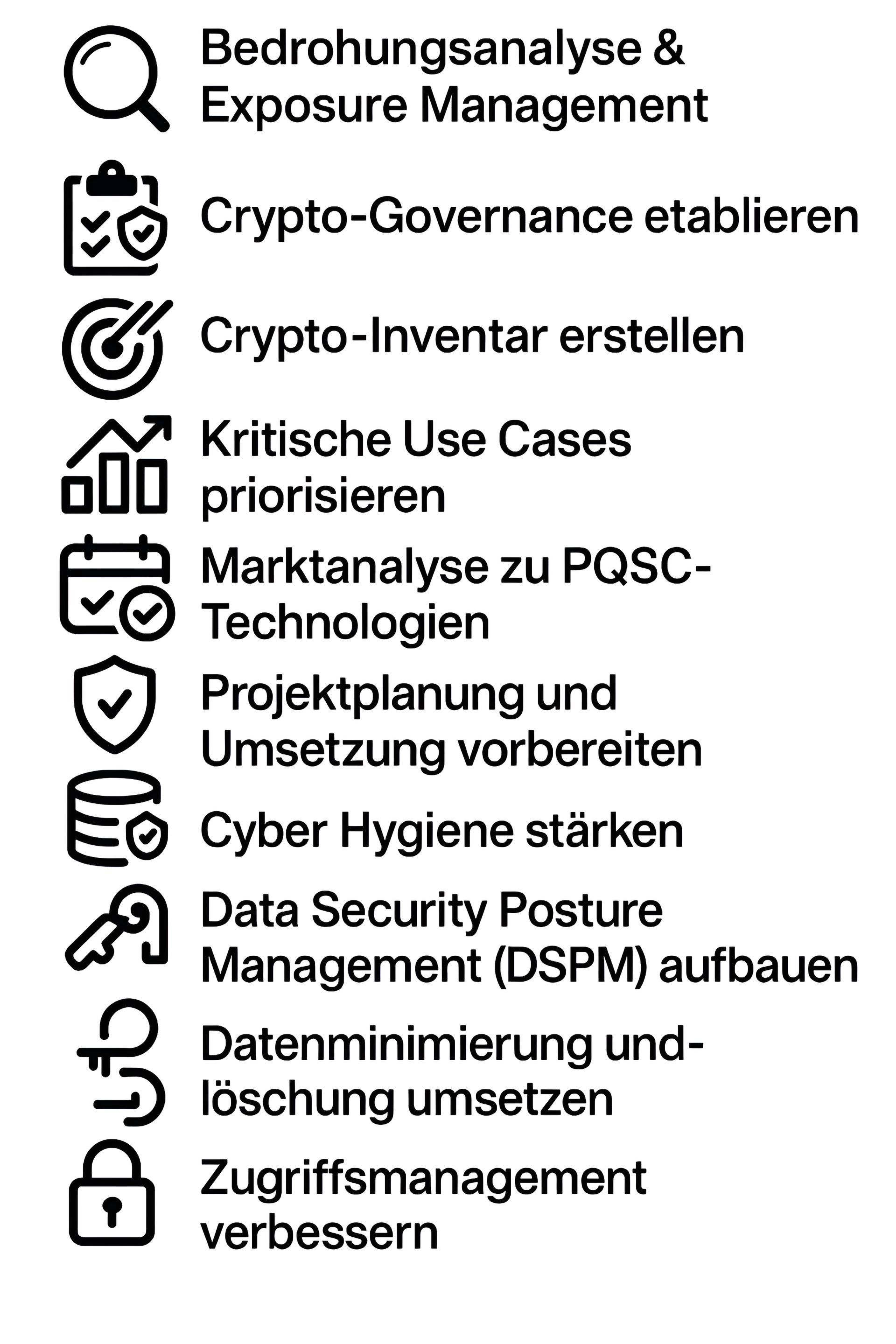

Wie CySafe Unternehmen auf dem Weg zur Post-Quantum-Resilienz unterstützt

Die Einführung von postquantum-sicherer Kryptografie erfordert Weitblick, technisches Know-how und strukturierte Umsetzung. CySafe steht dabei als erfahrener Partner an Ihrer Seite – mit einem klaren Verständnis für Strategie, Governance und operative Realität.

Unsere Leistungen im Überblick:

CySafe kombiniert strategische Beratung mit technologischer Tiefe –

kontaktieren Sie uns für ein unverbindliches Beratungsgespräch.